•Baseado na web: o sistema é totalmente baseado na web. Desenvolvido com base na arquitetura .NET framework 4.8 da Microsoft, o sistema pode ser instalado localmente ou acessado remotamente de forma segura (com autenticação e criptografia). Os usuários podem acessar o sistema através de um navegador padrão.

•Interface: interface intuitiva e customizável com alertas, mensagens, fluxos e assistentes para orientar os usuários. Também oferece ajuda contextual para campos e páginas específicos, e o manual completo do usuário está disponível no link Ajuda no canto superior direito de qualquer página do sistema.

•Suporte multilíngue: a interface do sistema pode ser exibida por padrão em português, inglês ou espanhol. Também há o suporte a DBCS (conjunto de caracteres de byte duplo), para idiomas como japonês e coreano.

•Web services e computação em nuvem: o sistema pode ser fornecido em uma intranet tradicional ou através de um Application Service Provider (ASP) localizado em um datacenter externo ou na nuvem.

•Criptografia de banco de dados: o produto suporta criptografia de dados armazenados. Isso requer o Microsoft SQL Server 2012 (ou superior), que oferece o recurso Transparent Data Encryption (TDE). Se esse recurso estiver habilitado, todas as informações armazenadas pelo sistema no banco de dados estarão protegidas enquanto a informação estiver sendo gravada e automaticamente decodificada quando a página for lida. O SQL Server permite que administradores e desenvolvedores escolham entre diversos algoritmos de criptografia. Para ver os algoritmos suportados pela sua versão do SQL Server, consulte https://docs.microsoft.com/pt-br/sql/relational-databases/security/encryption/choose-an-encryption-algorithm.

•Certificados digitais: além da criptografia de banco de dados opcional, o sistema exige um certificado digital gerado por uma entidade certificadora reconhecida para fornecer um canal de comunicação seguro (HTTPS) entre a aplicação e o navegador do usuário. O sistema também utiliza certificados digitais para a autenticação e para criptografar informações sigilosas transmitidas entre os seus componentes.

•Diversos modos de autenticação: além da autenticação nativa, a qual utiliza um banco de dados de nomes de usuários e senhas mantido no sistema, este também suporta dois outros modos de autenticação: a autenticação federada e a autenticação LDAP. Observe que embora não haja pré-requisitos para utilizar a autenticação nativa (pois não depende de nenhum componente externo), esta apresenta menor escalabilidade e requer maior sobrecarga de gerenciamento. O sistema suporta a autenticação utilizando o protocolo OpenID, permitindo o provisionamento automático de usuários.

O suporte para a autenticação federada pode ser configurado durante a instalação do sistema. Neste modelo, a aplicação não é mais responsável pela autenticação do usuário, uma vez que usuários que tentam fazer o login são automaticamente redirecionados a um provedor de identidade confiável para que possam inserir suas credenciais. Esse provedor de identidade, que pode ser qualquer serviço de federação baseado nos padrões WS-Federation, SAML e OAuth 2.0, então autentica o usuário ao verificar os nomes de usuários e senhas em um diretório utilizado como um repositório de identidades (por exemplo, o Active Directory). É emitido um token criptografado que transporta mensagens conhecidas como "claims", as quais contêm as informações necessárias para autorizar o acesso ao sistema. O token é repassado para a aplicação, na qual é descriptografado para que as informações contidas nos claims se tornem disponíveis e o acesso do usuário seja autorizado.

No segundo modelo, as credenciais do usuário são verificadas em um servidor LDAP pelo Portal do sistema.

Há também a opção de utilizar certificados digitais como uma autenticação de dois fatores. Nesse caso, o navegador do usuário apresenta um certificado digital ao sistema, que irá associar o usuário a uma determinada conta, dependendo dos critérios de associação estabelecidos na política de autenticação do sistema. Observe que esse método não é suportado ao utilizar a autenticação federada.

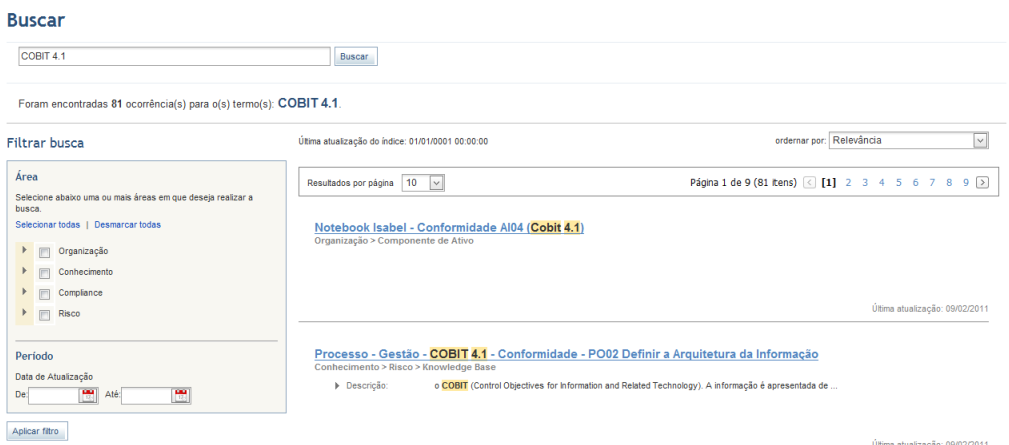

•Busca indexada: esse recurso permite que os usuários realizem buscas textuais para encontrar conteúdo armazenado no banco de dados. Os resultados podem ser filtrados por módulo (Organização, Conhecimento, Compliance e Riscos) e configurados para somente retornar os dados que foram atualizados dentro de um determinado período de tempo. Os resultados obtidos podem ser organizados por relevância ou pela data da última atualização, e o número de resultados por página também pode ser configurado.

•Portabilidade de dados: objetos podem ser exportados, editados off-line, importados de volta para o sistema ou enviados em diversos formatos. O sistema valida as informações antes de importá-las de volta para o sistema e informa sobre quaisquer correções necessárias. Ativos tecnológicos, grupos e usuários também podem ser importados para o sistema a partir de um diretório externo.