1. Acesse o módulo de Conhecimento.

2. Na seção Conhecimento de Riscos, selecione a opção Knowledge Bases.

3. Na seção Knowledge Bases, clique em Editar ao lado do knowledge base para o qual deseja criar um controle.

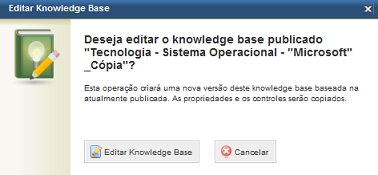

Nota: se o knowledge base estiver na situação "Publicado", o sistema solicitará a confirmação da operação (veja abaixo).

4. Clique em Editar Knowledge Base para confirmar. Se desejar sair da operação, clique em Cancelar.

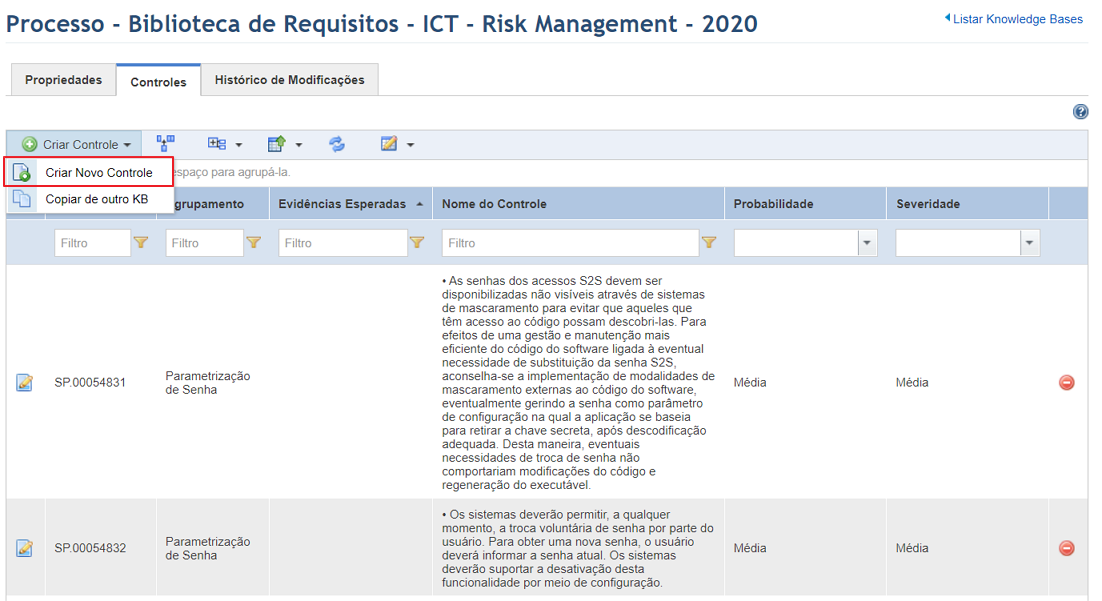

5. Clique na aba Controles.

6. Clique em Criar Controle e selecione a opção Criar Novo Controle (veja abaixo).

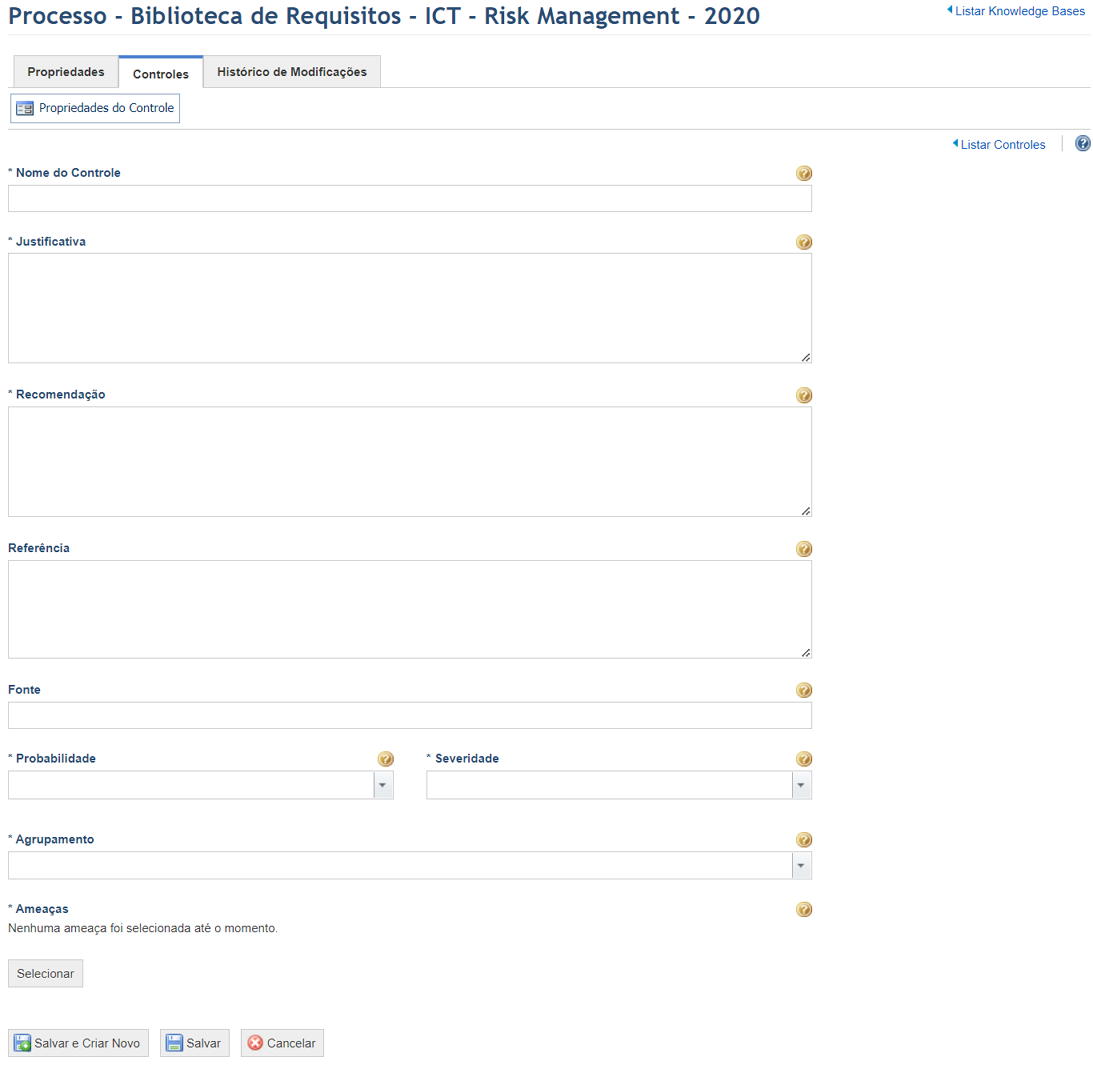

O sistema exibe uma tela onde os dados do controle devem ser cadastrados (veja abaixo).

7. No campo Nome do Controle, defina, de forma resumida, a melhor prática ou regra que deve ser analisada no componente de ativo. Para manter um padrão, os nomes dos controles devem ter, no máximo, duas ou três linhas e conter a expressão "dever (verbo auxiliar) + infinitivo". Por exemplo: "O uso de equipamento individual nas instalações da organização deve ser solicitado previamente pelo usuário".

8. No campo Justificativa, descreva os benefícios que a implementação do controle pode proporcionar ou os prejuízos que podem ocorrer devido à sua não implementação.

9. No campo Recomendação, descreva os procedimentos para implementação do controle. Convém padronizar a recomendação dos controles adotando as seguintes regras:

•Utilize a seguinte frase de abertura "Este controle pode ser implementado por meio do seguinte procedimento:".

•Descreva os passos para a implementação, numerando-os em sequência.

•Acrescente notas, se necessário. Alternativamente, podem-se informar pontos importantes para implementar o controle, quando este se referir a um conteúdo (norma, procedimento, etc.).

•No caso de controles com propósitos gerais (ou seja, não exclusivos), deve-se adicionar o seguinte aviso ao final deste campo: "Atenção! Controle elaborado para ambientes genéricos. Avaliar aplicabilidade e possíveis impactos antes da implementação em ambiente de produção.".

Por exemplo:

Este controle pode ser implementado por meio do seguinte procedimento:

1. Utilizar certificados digitais para a criptografia de mensagens sensíveis.

Nota: a utilização de mecanismos de criptografia deve seguir as diretrizes estabelecidas na política para o uso de controles criptográficos da organização.

Atenção! Controle elaborado para ambientes genéricos. Avaliar aplicabilidade e possíveis impactos antes da implementação em ambiente de produção.

10. No campo Referência, informe onde podem ser obtidas informações adicionais sobre o controle e sua implementação. Essas informações podem ser, por exemplo, o nome do documento ou o link onde o documento está disponível para download. Esse campo é opcional, porém, quando preenchido, permite a associação do controle a uma fonte ou a um documento de referência confiável.

11. No campo Fonte, informe as fontes de informação utilizadas na elaboração do controle. Essas informações podem ser, por exemplo, o nome do documento ou o link onde o documento está disponível para download. Esse campo é opcional, porém, quando preenchido, permite que o responsável pelo knowledge base atualize posteriormente o controle sem depender do autor original. Sempre que possível, indique o local detalhado das citações que deram origem ao controle (tópico, página, etc.).

12. No campo Probabilidade, selecione na lista suspensa o nível estimado do fator de exposição ou a probabilidade de que a falta do controle seja explorada pelas ameaças relacionadas ao ativo. O nível da probabilidade varia de "Muito Baixa" a "Muito Alta" da seguinte maneira:

•Muito Baixa: sendo muito improvável

•Baixa: sendo improvável

•Média: sendo provável

•Alta: sendo muito provável

•Muito Alta: sendo quase certa

Os seguintes critérios devem ser usados ao selecionar o nível de probabilidade:

•A probabilidade deve ser proporcional à abrangência do controle.

•No caso de dúvida, utilize sempre o valor mais baixo.

•Evite utilizar os extremos "Muito Alto" e "Muito Baixo" indiscriminadamente.

•Mantenha a coerência entre pontuações de controles.

13. No campo Severidade, selecione na lista suspensa o grau de severidade estimado caso a falta do controle seja explorada por alguma das ameaças relacionadas. O nível da severidade varia de "Muito Baixa" a "Muito Alta" da seguinte forma:

•Muito Baixa: quase não afetará o ativo.

•Baixa: afetará pouco o ativo.

•Média: afetará gravemente o ativo.

•Alta: afetará muito gravemente o ativo.

•Muito Alta: afetará extremamente o ativo.

Os seguintes critérios devem ser usados ao selecionar o nível de severidade:

•A severidade deve ser proporcional à abrangência do controle.

•No caso de dúvida, utilize sempre o valor mais baixo.

•Evite utilizar os extremos "Muito Alto" e "Muito Baixo" indiscriminadamente.

•Mantenha a coerência entre pontuações de controles.

14. No campo Agrupamento, selecione o agrupamento ao qual o controle será associado. Isso permite que os controles sejam encontrados e analisados de acordo com um assunto comum. Isso é útil para estabelecer quais agrupamentos serão usados antes de elaborar e cadastrar os controles (se eles ainda não existirem). Isso pode ser feito na seção Agrupamentos do módulo de Conhecimento. Se a fonte do controle for um documento estruturado em seções e tópicos, as seções do documento podem ser usadas como agrupamentos.

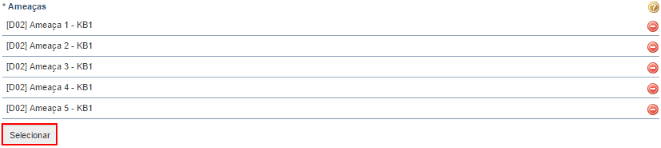

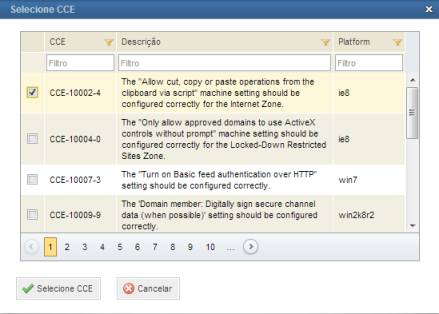

15. No campo Ameaças, clique em Selecionar para associar ameaças ao controle (veja abaixo).

O sistema exibe a janela Selecionar Ameaças (veja abaixo).

16. Selecione as ameaças a que o ativo associado ao controle ficará exposto na ausência do controle marcando os checkboxes ao lado de cada uma delas. Clique em Selecionar Ameaças para confirmar. As ameaças podem ser criadas na seção Ameaças do módulo de Conhecimento. Apenas as ameaças relacionadas à ausência do controle devem ser selecionadas para evitar a seleção de ameaças indiretas.

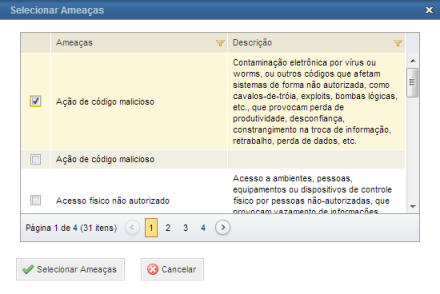

17. Para remover uma ameaça associada a um controle, clique em Remover ao lado dela (veja abaixo).

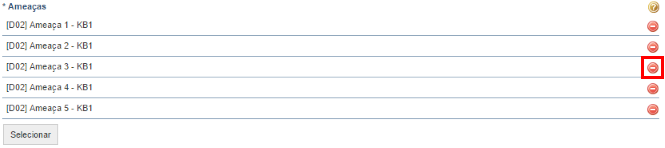

18. No campo Common Configuration Enumeration (CCE), clique em Selecionar para selecionar os CCEs e associá-los ao controle. Esse campo é opcional e só será exibido para knowledge bases do tipo tecnologia. Além disso, só deve ser preenchido se existir um CCE correspondente ao controle criado.

O sistema exibe a janela Selecione CCE, onde serão exibidos todos os CCEs pertencentes à lista CCE selecionada na aba Propriedades do knowledge base (veja abaixo). Caso nenhuma lista tenha sido selecionada, serão exibidos todos os CCEs cadastrados no sistema. Entretanto, será possível filtrá-los por plataforma através da coluna Platform.

19. Marque os checkboxes ao lado dos CCEs que deseja associar ao controle e clique em Selecionar CCE. Se desejar sair da operação, clique em Cancelar.

20. Ao terminar, clique em Salvar. Se desejar salvar e criar um novo controle, clique em Salvar e Criar Novo. Se desejar sair da operação, clique em Cancelar.

O sistema exibe uma mensagem de sucesso e habilita a seção Atributos do Controle, onde você pode fornecer valores para atributos criados para controles no módulo Administração.