Este tópico explica como utilizar a seção Ativos do módulo Organização para criar e editar ativos. Observe que os ativos devem ser sempre criados dentro de perímetros.

1. Acesse o módulo Organização.

2. Na seção Ativos, selecione a opção Gerenciar Ativos.

3. Na seção Ativos, clique com o botão direito do mouse sobre o perímetro ou subperímetro no qual deseja cadastrar um ativo. Selecione as opções Adicionar e Novo Ativo e clique sobre o tipo de ativo que você deseja cadastrar (veja abaixo).

Nota: os tipos de ativos criados no módulo Administração também estarão disponíveis aqui.

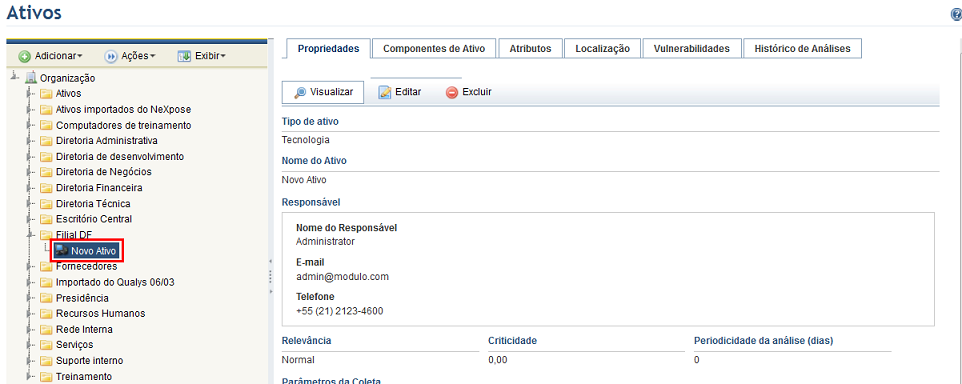

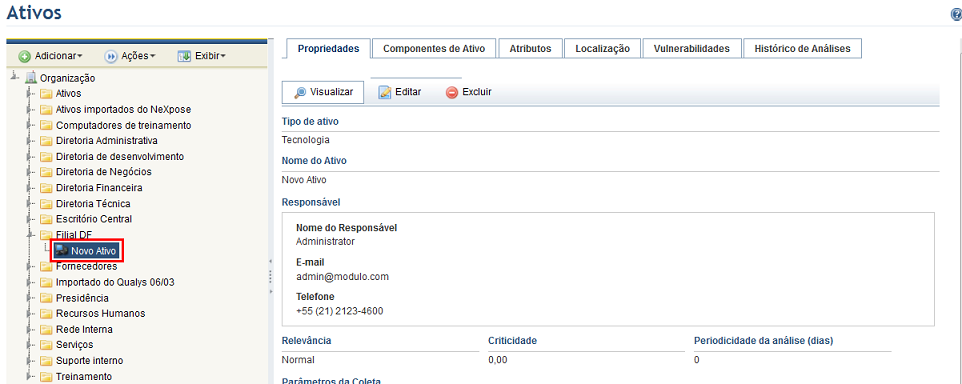

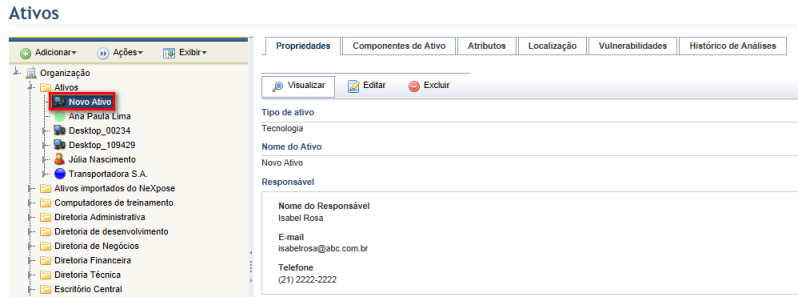

O sistema exibe o novo ativo na estrutura organizacional (veja abaixo) e preenche alguns campos automaticamente. Por padrão, o nome do novo ativo será "Novo Ativo" e a pessoa alocada como seu responsável será, por padrão, a pessoa responsável pelo perímetro onde o ativo está localizado.

4. Para editar o ativo, clique em Editar na aba Propriedades.

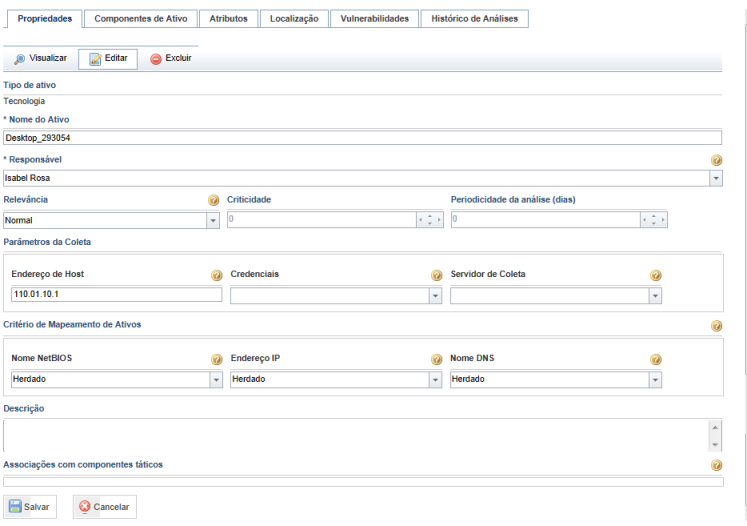

O sistema exibe uma tela onde as propriedades do ativo podem ser editadas (veja abaixo).

5. No campo Nome do Ativo, digite um nome para o ativo. Esse campo aceita no máximo 400 caracteres.

6. No campo Responsável, selecione uma pessoa, previamente cadastrada no sistema, que será responsável pelo ativo. Essa pessoa será responsável por assegurar que os ativos sob sua responsabilidade estão sendo monitorados em termos de riscos e de compliance com requisitos internos e externos da organização. Por padrão, esse papel recebe permissões para visualizar a estrutura organizacional e fazer consultas, considerando apenas os ativos pelos quais é responsável. Vale ressaltar que a pessoa deve estar incluída no perfil Usuários do Módulo Organização para ter acesso ao módulo.

7. No campo Relevância, selecione o grau de importância do ativo para o negócio da organização. Ela é pontuada numa escala de cinco níveis: Muito Baixa, Baixa, Média, Alta e Muito Alta. Por padrão, a relevância é pontuada como média no momento do cadastro de um ativo. Esse é um campo de muita importância, pois a informação aqui fornecida é utilizada para gerar as métricas de risco para o ativo. O nome dessas opções pode variar caso elas tenham sido customizadas na seção Escalas do módulo Administração.

8. No campo Criticidade, selecione, em uma escala de 0 (baixa) a 100 (alta), o nível de dependência da organização em relação ao ativo, caso ela precise dele durante uma crise.

9. No campo Periodicidade da Análise (dias), defina a frequência com que a análise de riscos do ativo deve ser feita com relação ao número de dias.

10. Na seção Parâmetros da Coleta, especifique o endereço de host para o ativo no campo Endereço de Host. O preenchimento desse campo é opcional, e ele será exibido somente para ativos tecnológicos ou de tipos customizados que foram previamente habilitados para permitir definições de coletas e cujos componentes serão associados a knowledge bases que suportam coletas automáticas. Essa informação será utilizada por padrão, se for agendada uma coleta automática para um componente de ativo e poderá ser editada antes que o pedido para a coleta seja enviado.

11. Na seção Parâmetros da Coleta, selecione credenciais (previamente cadastradas na seção Credenciais do módulo Administração) no campo Credenciais. O preenchimento desse campo é opcional, e ele será exibido somente para ativos tecnológicos ou ativos de tipos customizados que foram previamente habilitados no módulo Administração para permitir definições de coletas, cujos componentes serão associados a knowledge bases que suportam coletas automáticas. Essa informação será utilizada por padrão se uma coleta automática for agendada para um componente de ativo e poderá ser editada antes que o pedido para coleta seja enviado.

12. Na seção Parâmetros da Coleta, selecione um servidor de coleta (previamente cadastrado no módulo Administração) no campo Servidor de Coleta. O preenchimento desse campo é opcional, e ele será exibido somente para ativos tecnológicos cujos componentes serão associados à knowledge bases que suportam coletas automáticas e para ativos de tipos customizados que foram previamente configurados no módulo Administração para permitir definições de coletas. Essa informação será utilizada por padrão se uma coleta automática for agendada para um componente de ativo e poderá ser editada antes que o pedido para coleta seja enviado.

13. Na seção Critério de Mapeamento de Ativos, você pode especificar quais informações de quais campos do sistema serão utilizadas para relacionar o ativo com a máquina correspondente analisada por scanners de vulnerabilidades. Os critérios de mapeamento são utilizados por padrão por ativos tecnológicos e também podem ser utilizados por ativos de tipos customizados, caso a associação com vulnerabilidades esteja habilitada para o tipo do ativo no módulo Administração. O sistema pode usar três dados para relacionar corretamente uma vulnerabilidade identificada por um scanner em uma determinada máquina com o ativo correspondente no sistema: o nome NetBIOS, o endereço IP e o nome DNS. Em alguns casos, esses três dados devem ser relacionados para que uma vulnerabilidade seja atribuída ao ativo correto, enquanto em outros casos basta inserir apenas um deles para que se obtenha a identificação. Esses campos são opcionais e devem ser usados somente se as vulnerabilidades forem importadas e mapeadas para ativos através de tarefas de integração ou manualmente, através de uma planilha.

14. No campo Nome NetBIOS, você pode especificar qual informação de qual campo será utilizada para mapear nomes NetBIOS identificados nas máquinas alvo a ativos no sistema. As opções são:

•Herdado: o ativo herda o critério de mapeamento especificado para o perímetro pai. Por padrão, os perímetros são configurados para mapear o nome NetBIOS através do nome do ativo.

•Desativado: essa opção desabilita tentativas de mapeamento através do nome NetBIOS, o que ajuda a reduzir o uso de recursos do sistema se você tiver certeza de que o ativo pode ser relacionado corretamente através do endereço IP ou do nome DNS apenas.

•Nome do Ativo: o ativo será mapeado através do seu nome. Nesse caso, o nome do ativo no sistema deve ser idêntico ao seu nome NetBIOS nos scanners.

•Endereço de Host: o ativo será mapeado através da informação inserida no campo Endereço de Host. Nesse caso, o nome NetBIOS do ativo nos scanners deve ser idêntico à informação inserida no campo Endereço de Host.

•Atributos de ativos tecnológicos: além das opções anteriores, essa lista também contém os nomes de quaisquer atributos do tipo texto criados para ativos tecnológicos no módulo Administração. Nesse caso, o nome NetBIOS será mapeado através da informação inserida no atributo do ativo selecionado. A informação inserida no campo do atributo deve ser idêntica ao seu nome NetBIOS nos scanners.

15. No campo Endereço IP, você pode especificar qual informação de qual campo será usada para relacionar os endereços IP identificados para as máquinas com os seus ativos correspondentes no sistema. As opções são:

•Herdado: o ativo herdará o critério de mapeamento especificado para o perímetro pai. Por padrão, os perímetros são configurados para mapear o endereço IP através da informação inserida no campo Endereço de Host.

•Desativado: essa opção desabilita as tentativas de mapeamento através de endereços IP, o que ajuda a reduzir o uso de recursos do sistema se você tiver certeza de que o ativo pode ser mapeado corretamente através do nome NetBIOS ou DNS apenas.

•Nome do Ativo: o ativo será mapeado através do seu nome. Nesse caso, o nome do ativo no sistema deve ser idêntico ao endereço IP nos scanners.

•Endereço de Host: esta opção mapeia o ativo através da informação inserida no campo Endereço de Host. Nesse caso, o endereço IP do ativo nos scanners deve ser idêntico à informação inserida no campo Endereço de Host.

•Atributos de ativos tecnológicos: além das opções anteriores, essa lista também contém os nomes de quaisquer atributos do tipo texto criados para ativos tecnológicos no módulo Administração. Nesse caso, o endereço IP será mapeado através da informação inserida no atributo do ativo selecionado. A informação inserida no campo do atributo deve ser idêntica ao endereço IP nos scanners.

16. No campo Nome DNS, você pode especificar qual informação de qual campo será usada para mapear os nomes DNS identificados para máquinas alvo no sistema. As opções são:

•Herdado: o ativo herdará os critérios de mapeamento especificados para o perímetro pai. Por padrão, os perímetros são configurados para desabilitar o mapeamento através dos nomes DNS.

•Desabilitado: essa opção desabilita tentativas de mapeamento através do nome DNS, o que reduz o uso de recursos do sistema se você tiver certeza de que o ativo pode ser mapeado corretamente através do endereço IP ou nomes NetBIOS apenas.

•Nome do Ativo: o ativo será mapeado através do seu nome. Nesse caso, o nome do ativo no sistema deve ser idêntico ao seu nome DNS nos scanners.

•Endereço de Host: essa opção mapeia o ativo através da informação inserida no campo Endereço de Host. Nesse caso, o nome DNS do ativo nos scanners deve ser idêntico à informação inserida no campo Endereço de Host.

•Atributos de ativos tecnológicos: além das opções anteriores, essa lista também contém os nomes de quaisquer atributos do tipo texto criados para ativos tecnológicos no módulo Administração. Nesse caso, o nome DNS será mapeado através da informação inserida no atributo do ativo selecionado. A informação inserida no campo do atributo deve ser idêntica ao nome DNS nos scanners.

17. No campo Descrição, digite uma descrição para o ativo em questão.

18. Na seção Associações com Componentes Táticos, clique em Adicionar Componente Tático para associar componentes táticos a ativos. Essas associações serão refletidas na seção Componentes de Negócio desse módulo.

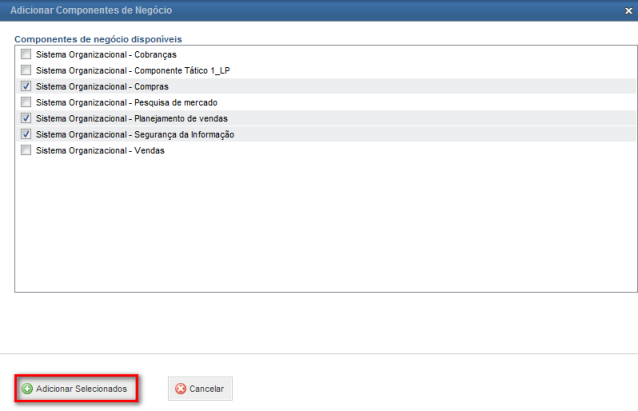

19. Na janela exibida, marque os checkboxes próximos aos componentes de negócio táticos que você deseja associar ao ativo e clique em Adicionar Selecionados (veja abaixo).

20. Para remover as associações entre componentes de negócio táticos e ativos, clique em Remover próximo ao componente tático que você deseja remover.

21. Quando terminar, clique em Salvar. Se desejar sair da operação, clique em Cancelar.

O sistema exibe uma mensagem de sucesso.