Esse tópico explica como exportar o modelo utilizado para cadastrar e importar vulnerabilidades para o catálogo de vulnerabilidades, disponível no módulo de Conhecimento. Aqui também serão discutidos os procedimentos necessários para que o modelo seja preenchido corretamente e importado com sucesso.

O arquivo de importação contém três planilhas, das quais duas devem ser preenchidas:

•Info: onde são exibidas informações sobre o modelo como sua versão, idioma e é onde deve ser cadastrada a fonte das vulnerabilidades.

•Instructions: onde são fornecidas instruções sobre como preencher cada campo da planilha Vulnerabilities.

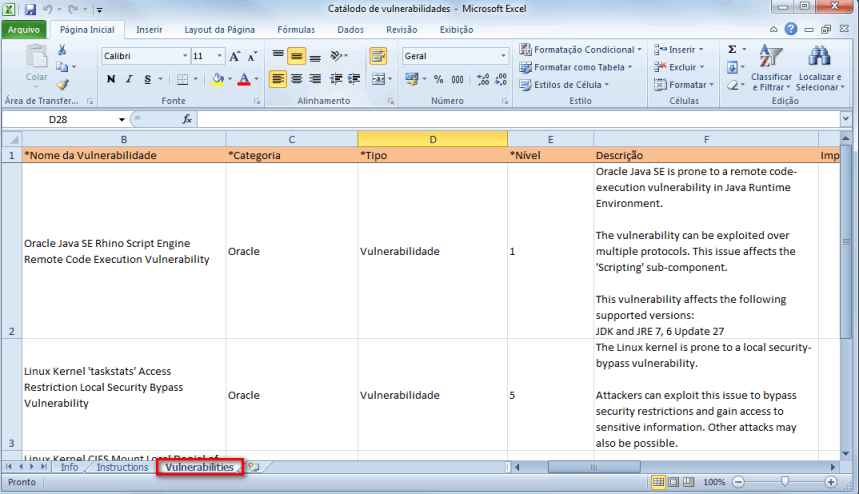

•Vulnerabilities: onde as vulnerabilidades e suas propriedades devem ser cadastradas.

Uma vez preenchido corretamente, o arquivo pode ser importado e as vulnerabilidades estarão disponíveis no catálogo.

Nota: os campos da planilha são sensíveis à capitalização.

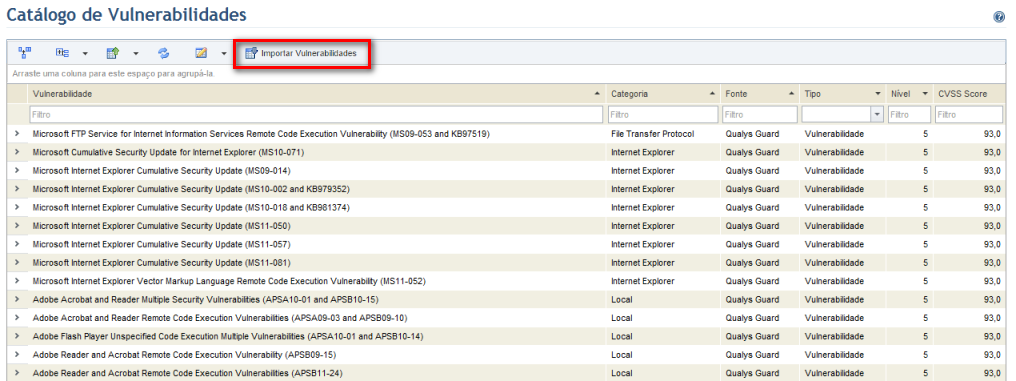

1. Acesse o módulo de Conhecimento.

2. Na seção Conhecimento de Riscos, selecione a opção Catálogo de Vulnerabilidades.

3. Na seção Catálogo de Vulnerabilidades, clique em Importar Vulnerabilidades (veja abaixo).

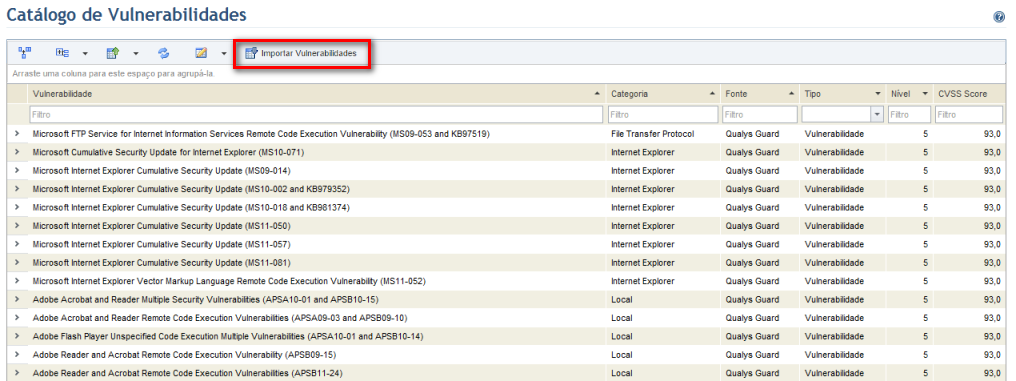

4. Na seção Importar Vulnerabilidades, clique no link Exportar Modelo no canto superior direito para obter a planilha Excel especialmente formatada que permitirá que as vulnerabilidades sejam importadas para o sistema (veja abaixo).

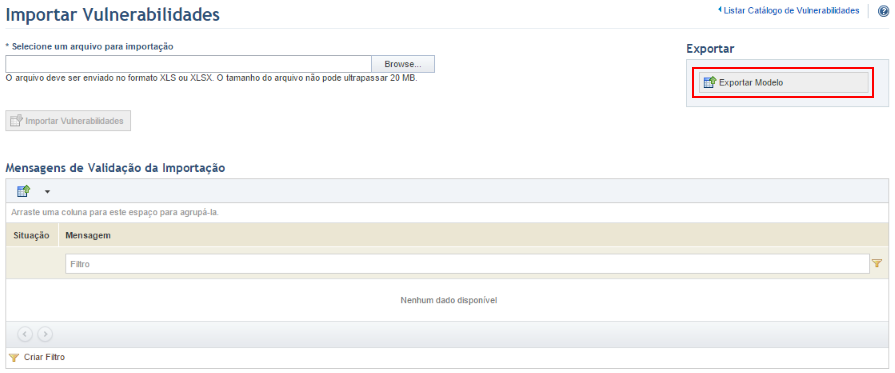

5. Na caixa de diálogo exibida, salve o arquivo no seu computador e abra-o.

Ao abrir o arquivo, o modelo é exibido no Microsoft Excel (veja abaixo).

6. Na planilha Info, especifique a fonte das vulnerabilidades que estão sendo importadas no campo Fonte para identificá-las no sistema. Observe que apenas as vulnerabilidades de uma única fonte podem ser importadas por vez. Você deve utilizar planilhas diferentes para associar vulnerabilidades de fontes adicionais. Vulnerabilidades identificadas pelos scanners que podem ser integrados ao sistema (Qualys e Nexpose) só podem ser importadas automaticamente através de tarefas de integração.

7. Clique na planilha Vulnerabilities para começar a cadastrar as vulnerabilidades e suas propriedades (veja abaixo).

A tabela abaixo explica como preencher cada campo da planilha:

|

Campo |

Instruções |

|

*ID da Vulnerabilidade |

Digite um ID único para identificar a vulnerabilidade no sistema. Esse campo aceita caracteres alfanuméricos e especiais. Por exemplo: SF1648.02. |

|

*Nome da Vulnerabilidade |

Insira um nome para identificar a vulnerabilidade. |

|

*Categoria |

Insira o grupo ao qual a vulnerabilidade pertence. Por exemplo: Windows, Senha, Local, Web Server, etc. |

|

*Tipo |

Selecione o tipo da vulnerabilidade na lista suspensa de acordo com os critérios abaixo: •Informação Coletada: informações adicionais sobre os ativos tecnológicos onde a vulnerabilidade foi identificada. •Vulnerabilidade Potencial: possível vulnerabilidade ainda não confirmada. •Vulnerabilidade: vulnerabilidade confirmada. |

|

*Nível |

Digite o nível de severidade da vulnerabilidade utilizando um número inteiro de 1 a 5, sendo que:

1 = Muito Baixa 2 = Baixa 3 = Média 4 = Alta 5 = Muito Alta |

|

Descrição |

Insira uma descrição para a vulnerabilidade. |

|

Impacto |

Insira a descrição do impacto que a vulnerabilidade pode causar à organização caso seja confirmada. |

|

Solução |

Insira a possível solução para eliminar a vulnerabilidade. |

|

CVSS Score |

Digite um número de 0 a 10 para o CVSS (Common Vulnerability Scoring System), índice que determina a urgência, a prioridade e a severidade da vulnerabilidade. |

|

Bugtraq IDs |

Insira o Bugtraq ID associado à vulnerabilidade. Esse campo é opcional e aceita apenas números. Os códigos devem ser separados por um ponto e vírgula. |

|

CVE IDs |

Insira o CVE ID associado à vulnerabilidade. Esse campo é opcional e aceita texto livre. Os códigos devem ser separados com um ponto e vírgula. Por exemplo: CVE-2011-2685;CVE-2011-3192. |

|

Outras Referências |

Insira quaisquer informações adicionais sobre a vulnerabilidade. As referências devem ser inseridas uma por linha na célula.

Por exemplo: Página inicial do Firefox Página inicial do Thunderbird |

|

Última Atualização |

Insira a data em que os dados da vulnerabilidade foram atualizados pela última vez no formato aaaa-mm-dd. Por exemplo: 2011-12-05. |

8. Quando terminar, salve o arquivo no seu computador.

9. Acesse o módulo Conhecimento.

10. Na seção Conhecimento de Riscos, selecione a opção Catálogo de Vulnerabilidades.

11. Na seção Catálogo de Vulnerabilidades, clique em Importar Vulnerabilidades.

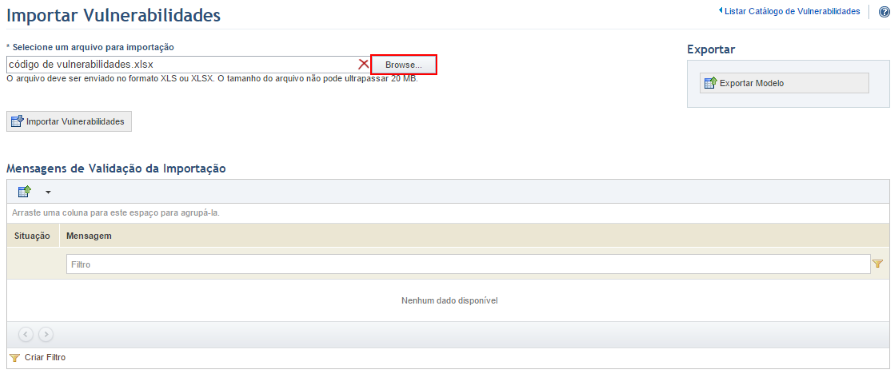

12. Na tela exibida, clique em Browse e selecione o arquivo a ser importado (veja abaixo).

13. Clique em Importar Vulnerabilidades.

Quaisquer erros identificados serão exibidos na seção Mensagens de Validação da Importação. Nesse caso, você deve voltar à planilha e corrigir cada erro. Se nenhum erro for encontrado, o sistema exibirá uma mensagem de sucesso.

14. Clique no link Listar Vulnerabilidades para voltar à lista principal e visualizar as vulnerabilidades importadas.

Nota: se você alterar os dados cadastrados na planilha e importá-la novamente para o sistema, as vulnerabilidades serão atualizadas, desde que o nome da planilha seja mantido. Caso contrário, as vulnerabilidades serão duplicadas.